Możliwości bezpieczeństwa technologii bezdotykowych kart inteligentnych

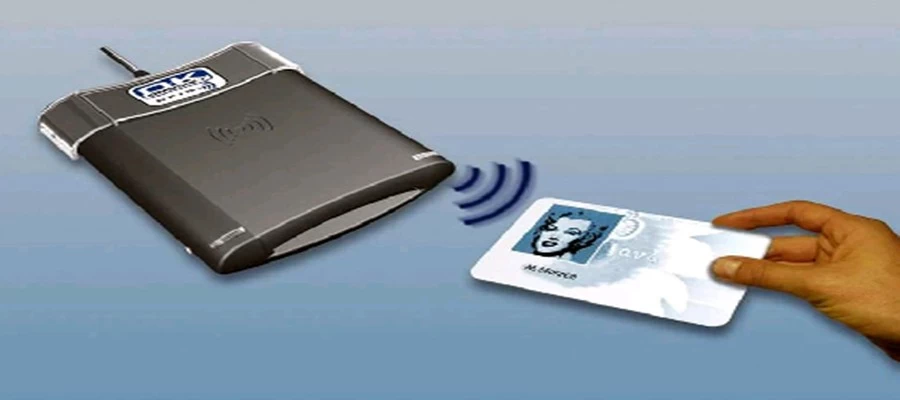

Urządzenia wykorzystujące technologię bezdotykowych kart inteligentnych technologia RFID, ale z założenia działają w krótkim zasięgu (mniejszym niż 4 cale) i mogą zapewniać zabezpieczenia równoważne możliwościom chipa kontaktowej karty inteligentnej (patrz poniżej). Bezdotykowe karty inteligentne, urządzenia i czytniki są zgodne z międzynarodowymi standardami ISO/IEC 14443 i ISO/IEC 7816 i mogą implementować różne standardowe w branży protokoły kryptograficzne (np. AES, 3DES, RSA, ECC).

Bezdotykowy inteligentny chip zawiera mikrokontroler zabezpieczony kartą inteligentną oraz pamięć wewnętrzną i ma unikalne cechy, których brakuje znacznikom RFID – tj. możliwość bezpiecznego zarządzania danymi na karcie, ich przechowywania i zapewniania dostępu do nich, wykonywania złożonych funkcji (na przykład szyfrowania i wzajemnego uwierzytelniania) oraz inteligentnej interakcji za pośrednictwem częstotliwości radiowej z czytnikiem zbliżeniowym. Aplikacje korzystające z bezdotykowych kart inteligentnych i urządzeń obsługują wiele funkcji bezpieczeństwa, które zapewniają integralność, poufność i prywatność przechowywanych lub przesyłanych informacji, w tym:

- Wzajemne uwierzytelnianie. W przypadku zastosowań wymagających bezpiecznego dostępu do karty bezdotykowe urządzenie oparte na karcie inteligentnej może zweryfikować autentyczność czytnika i może udowodnić czytnikowi swoją autentyczność przed rozpoczęciem bezpiecznej transakcji.

- Silne bezpieczeństwo informacji. W przypadku zastosowań wymagających pełnej ochrony danych informacje przechowywane na kartach lub dokumentach wykorzystujących technologię bezdotykowych kart inteligentnych mogą być szyfrowane, a komunikacja pomiędzy urządzeniem opartym na bezdotykowych kartach inteligentnych a czytnikiem może być szyfrowana, aby zapobiec podsłuchiwaniu.

- Silne bezpieczeństwo urządzenia bezdotykowego. Podobnie jak kontaktowe karty inteligentne,ACM Technologia bezdotykowych kart inteligentnych jest niezwykle trudna do powielenia lub podrobienia i ma wbudowaną odporność na manipulacje.

- Uwierzytelniony i autoryzowany dostęp do informacji. Zdolność bezstykowej karty inteligentnej lub urządzenia do przetwarzania informacji i reagowania na otoczenie pozwala na unikalne zapewnienie uwierzytelnionego dostępu do informacji i ochronę prywatności danych osobowych.

- Wsparcie dla uwierzytelniania biometrycznego. W przypadku systemów identyfikacji ludzi, które wymagają najwyższego stopnia bezpieczeństwa i prywatności, technologię kart inteligentnych można wdrożyć w połączeniu z technologią biometryczną.

- Silne wsparcie dla prywatności informacji. Zastosowanie technologii bezdotykowych kart inteligentnych zwiększa zdolność systemu do ochrony prywatności osób.

Należy zauważyć, że prywatność i bezpieczeństwo informacji muszą zostać zaprojektowane w aplikacji na poziomie systemu przez organizację wydającą urządzenie, kartę lub dokument zbliżeniowy. Niezwykle istotne jest, aby organizacje wydające posiadały odpowiednie zasady wspierające wymagania dotyczące bezpieczeństwa i prywatności wdrażanej aplikacji, a następnie wdrażały odpowiednią technologię zapewniającą te funkcje. Zdolność technologii bezdotykowych kart inteligentnych do obsługi szerokiej gamy funkcji bezpieczeństwa zapewnia organizacjom elastyczność w zakresie wdrażania poziomu bezpieczeństwa współmiernego do ryzyka oczekiwanego w aplikacji.