Sicherheit in einem digitalen Zeitalter: Die steigende Nachfrage nach RFID -Blockierung und Neutralisierungstechnologien

(Stadt, Datum) - In einer zunehmend verbundenen Welt bieten die winzigen, unscheinbaren RFID -Chips, die in unsere Kreditkarten, Pässe und wichtige Anhänger eingebettet sind, eine unvergleichliche Bequemlichkeit. Diese Technologie hat jedoch auch eine neue Grenze für digitale Taschendiebstahl und nicht autorisierte Verfolgung eröffnet und einen wachsenden Markt für persönliche Sicherheitslösungen ausgelöst, das für die Blockierung - und in einigen Fällen dauerhaft deaktiviert ist - diese Chips.

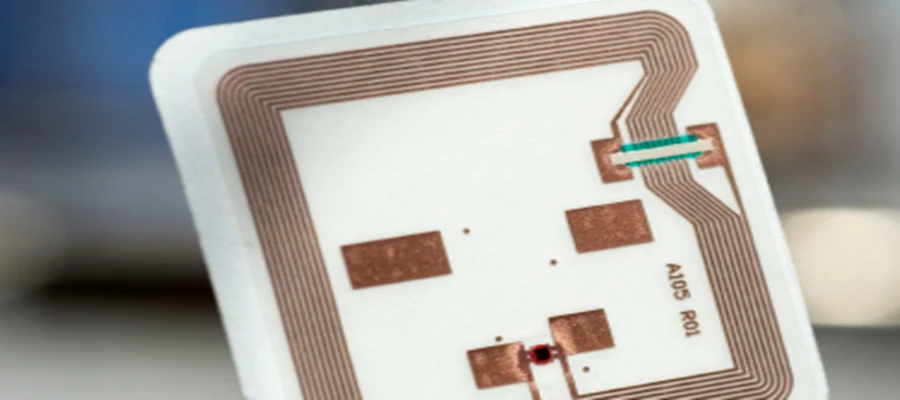

Die RFID-Technologie (Radio-Frequency Identification) ermöglicht es, Daten drahtlos über kurze Strecken zu übertragen. Obwohl sie unglaublich nützlich ist, ist seine inhärente Natur die Quelle seiner Verwundbarkeit. Eine als "Skimming" bekannte Praxis umfasst Kriminelle, die tragbare, verborgene Leser verwenden, um die Daten von einem Chip ohne das Wissen des Eigentümers abzufangen, was möglicherweise zu Finanzbetrug und Identitätsdiebstahl führt.

Als Reaktion darauf ist ein zweistufiger Ansatz zur persönlichen Sicherheit entstanden: Blockieren und Töten.

Blockierung: der Schutzschild

Die häufigste und legal unbestrittene Schutzmethode ist die Blockierung. Dies beinhaltet die Verwendung von Materialien, die einen Faraday -Käfig erzeugen, den Chip effektiv vor elektromagnetischen Feldern schützen und verhindern, dass Funkwellen ihn erreichen oder aus ihm entkommen.

"Stellen Sie sich vor, Sie setzen Ihr digitales Leben in ein winziges, tragbares Gewölbe" Maria Chen, Cybersicherheitsanalystin bei Sentinel Labs. "Die Technologie ist einfach, effektiv und nicht zerstörerisch. Sie" brechen nichts; Sie "fügen nur eine Rüstungsschicht hinzu".

Verbraucher können leicht eine Vielzahl von Blockierprodukten finden, darunter:

-

Rfid-blockierende Brieftaschen, Ärmel und Passhalter: Mit Materialien wie Kohlefaser oder dünnen Metallnetzen ausgekleidet.

-

Blockierkarten: Sie platziert neben Kreditkarten in einer traditionellen Brieftasche und stören den Leser in der Nähe von Leser.

-

Faraday -Taschen: Häufig für größere Gegenstände wie Autoschlüsselfobs verwendet, um Relaisangriffe zu verhindern, die das Signal eines Autos stehlen können.

Töten: Die dauerhafte Lösung

Eine drastischere und dauerhaftere Maßnahme ist das "Töten" eines RFID -Chips. Dies beinhaltet die Verwendung eines leistungsstarken elektromagnetischen Impulses, um die empfindlichen Schaltkreise der Chips zu braten und es dauerhaft nicht operativ zu machen. Geräte, die für diesen Zweck entwickelt wurden, werden oft als "RFID -Zapper" oder "Killer" bezeichnet.

Diese Methode ist jedoch mit erheblichen Einschränkungen behaftet. Die Zerstörung des Chips in einer Kreditkarte könnte ein Verstoß gegen die Nutzungsbedingungen bei der ausstellenden Bank sein. Die Neutralisierung des Chips in einem Reisepass oder einer staatlichen ID kann in vielen Ländern als illegale Manipulationen oder Schäden angesehen werden, was das Dokument möglicherweise ungültig macht.

David Kroger, Gründer der Privacy Foundation, rät äußerste Vorsicht. "Während der Wunsch nach absoluter Sicherheit verständlich ist, kann die dauerhafte Zerstörung eines Chips ernsthafte unbeabsichtigte Konsequenzen haben. Es kann die Garantien entspannen, die Funktionen, die Sie benötigen, und Sie in rechtliche Schwierigkeiten landen. Blockieren ist fast immer der empfohlene und ausreichende Weg für die überwiegende Mehrheit der Menschen."

Das Urteil von Experten

Der Konsens unter Sicherheitsexperten ist klar: Prävention durch Blockierung ist die sicherste und praktischste Strategie für alltägliche Bürger.

"Konzentrieren Sie sich auf Schutz, nicht auf Zerstörung", rät Chen. "Investieren Sie in eine hochwertige blockierende Brieftasche. Achten Sie auf Ihre Umgebung an überfüllten Orten. Überwachen Sie regelmäßig Ihre finanziellen Aussagen auf verdächtige Aktivitäten. Diese einfachen, nicht zerstörerischen Schritte sind Ihre beste Verteidigung gegen digitales Skimmen."

Das Gespräch um RFID Security zeigt ein modernes Dilemma: Die unglaublichen Vorteile der vernetzten Technologie mit den proaktiven Maßnahmen ausbalancieren, die zum Schutz der personenbezogenen Daten in einer unsichtbaren, drahtlosen Welt erforderlich sind.