9 روند نوظهور در کنترل دسترسی

به عنوان یک امتیاز اضافی، ویژگیها و عملکردهای پیشرفته این امکان را برای فروشندگان و ادغامکنندگان فراهم میکند تا به مشتریان نهایی خود سیستمهای بسیار پیشرفتهای ارائه دهند که امنیت را بهبود میبخشد و به اهداف عملیاتی کمک میکند و در عین حال با بودجههای محدودی که در بین سازمانها از همه نوع رایج شده است، تناسب دارد.

رشد سیستمهای کنترل دسترسی برای تماشا هیجانانگیز است و مهم است که از آخرین پیشرفتها بهروز باشید. برای کمک به برنامه ریزی برای آینده، در اینجا 9 روند وجود دارد که تأثیر قابل توجهی بر فضای کنترل دسترسی خواهند داشت.

سیستم های شبکه ای

در سالهای آینده، سیستمهای کنترل دسترسی دیگر گسسته و جدا از سایر منابع داده، از جمله سیستمهای امنیتی و غیرامنیتی باقی نخواهند بود. در عوض، بهعنوان سیستمهای شبکهای، اطلاعات و اطلاعاتی را در قالب دادههایی ارائه میکنند که میتواند به مدل نوظهور تحلیلهای پیشبینی کمک کند، در نتیجه توانایی صنعت را برای حرکت از امنیت واکنشگرا به فعالانه افزایش میدهد.

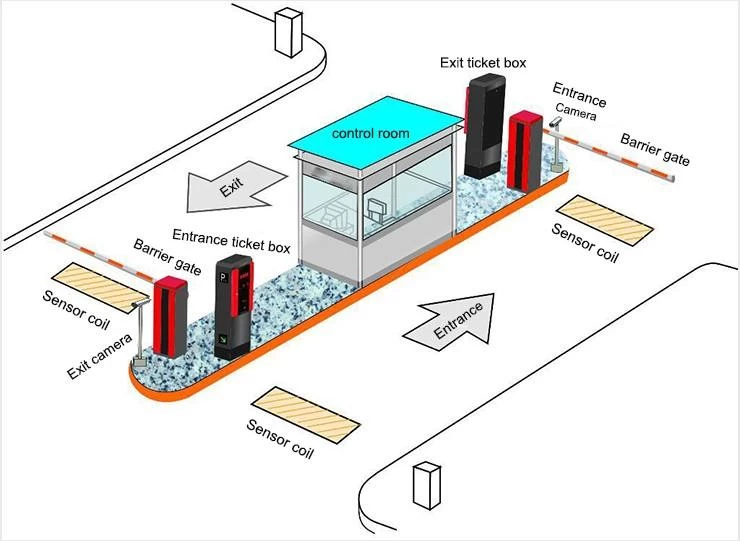

سیستم های یکپارچه به کاربران امکان استفاده از یک پلت فرم کنترل واحد را برای نظارت بر وضعیت یک مرکز یا مکان می دهند و شامل داده هایی از نظارت تصویری، مدیریت ویدئو، مدیریت بازدیدکنندگان، زمان و حضور و غیاب، زنگ هشدار، تصویربرداری عکس، نشان دادن، کنترل آسانسور، کنترل ساختمان و بسیاری از سیستم های دیگر می شود. این موضوع برای همه سیستمهای مبتنی بر IP صادق است، زیرا اینترنت اشیا بالغ میشود و نرمافزار قدرتمندتری برای پردازش و تجزیه و تحلیل حجم عظیم دادههای تولید شده توسعه مییابد.

سازگاری

یکی از زمینههایی که کنترلکنندههای مبتنی بر نرمافزار و سایر فناوریها درخشش دارند، این است که به کاربران نهایی اجازه میدهند از سرمایهگذاریهای قبلی و آینده خود در کنترل دسترسی محافظت کنند. این راه حل ها سازگار با عقب هستند، بهترین سیستم ها را قادر می سازند و ایجاد یکنواختی در تاسیسات جدید یا موجود را آسان تر می کنند.

پذیرش جدید زمان بر است و با قوی تر شدن فناوری های کنترل دسترسی و نقش بزرگ تری در امنیت و عملیات، دوره های زمانی طولانی وجود خواهد داشت که راه حل های موجود و جدید باید در کنار یکدیگر وجود داشته باشند. به همین دلیل، ضروری است که نرم افزارها و سیستم های جدید با سرمایه گذاری های فناوری موجود سازگار باشند. کاربران باید چندین گزینه در دسترس داشته باشند تا اطمینان حاصل کنند که ارتقاها می توانند نیازهای امنیتی آنها را برآورده سازند و در عین حال با محدودیت های بودجه ای نیز تناسب داشته باشند.

برخی از تولیدکنندگان کنترل دسترسی این توانایی را برای قرار دادن کنترلرهای قدیمی و سیمکشی با نرمافزار جدید خود کنار گذاشتهاند، که متأسفانه ریپ و جایگزینی استقرار را به تنها گزینه برای کاربران نهایی خود تبدیل میکند. خبر خوب این است که فناوریهایی در دسترس هستند که امکان استفاده از کابلهای جفت پیچ خورده آنالوگ موجود با پروتکلهای 485 یا 422 را به همراه خوانندههای نصب شده فراهم میکنند. با این راه حل ها، تنها وسایلی که نیاز به تعویض دارند، کنترلرها هستند. در برخی موارد، حتی می توان آنها را به جای تعویض مجدد مهندسی کرد، بنابراین فقط نرم افزار متمرکز نصب شده در قسمت اصلی نیاز به تعویض دارد. این پیشرفتهای فناوری که بهصورت جداگانه یا گروهی در نظر گرفته شوند، میتوانند صرفهجویی زیادی در زمان و هزینه داشته باشند، که فروشندگان، ادغامکنندگان و کاربران نهایی را بسیار خوشحال میکند.

کنترل دسترسی مدیریت شده

برخی از راه حل های کنترل دسترسی مبتنی بر نرم افزار نیز کلید توسعه تجارت آتی با مشتریانی هستند که سیستم های قدیمی تر را دارند. راهحلهای دسترسی سازگار با عقب، معماری پیشرفتهای را فراهم میکنند که به فروشندگان و ادغامکنندگان اجازه میدهد تا کنترل دسترسی را به عنوان یک سرویس مدیریتشده ارائه دهند. این فرصت برای تولید درآمد ماهیانه تکراری اکنون با عملکرد چند مشتری امکان پذیر است که قادر به مدیریت و کنترل سیستم های متعدد بر روی یک ستون فقرات مشابه با زیرساخت هایی است که در امکاناتی که چندین مستأجر را در خود جای می دهند، یافت می شود.

لوازم خانگی

لوازم شبکه جدید برای راهاندازی آسانتر و کارآمدتر سیستم در محل، نصب برنامه و سفارشیسازی از پیش پیکربندی شدهاند. برای مثال، قابلیتهای روی برد به کاربران اجازه میدهد تا با راهاندازی میانبر از هر رایانه شخصی متصل به LAN، به دستگاه شبکه متصل شوند. این امر با رفع نیاز به استقرار یا نصب نرم افزار و سرور، زمان نصب را تا حد زیادی کاهش می دهد.

فراتر از امنیت

سیستمهای کنترل دسترسی مبتنی بر نرمافزار با فراتر رفتن از حوزه امنیت فیزیکی معمول، پتانسیل بیشتری را برای مشارکت در عملیات تجاری معرفی میکنند. یکی از نمونههای این نوع کاربردهای نوآورانه را میتوان در سیستم مدرسهای مشاهده کرد که به دنبال راهی بهتر برای مدیریت ترافیک دانشآموزان بین تعداد زیادی از کلاسهای قابل حمل بود که در حین ساخت یک مرکز جدید استفاده میشدند. یکی از دغدغههای اصلی مدرسه استفاده کودکان از سرویسهای بهداشتی و سایر امکاناتی بود که در طول روز مدرسه در ساختمان اصلی مدرسه قرار داشت. مدیران به دنبال راهی برای ردیابی کارآمد جنبش های دانشجویی بودند تا فراتر از استفاده مرسوم از کارت های کتبی تالار عمل کنند. در عوض، آنها تصمیم گرفتند دستگاههای مجاورتی را برای استفاده در خوانندگان دسترسی در کلاسها و در تمام ورودیهای ساختمان اصلی مدرسه صادر کنند. این امکان نظارت بر مکان دانشآموزان را فراهم میکند، با زمان از پیش تعیینشده برای پیادهروی از کلاس درس به ساختمان اصلی و بازگشت. اگر دانش آموزی نتواند در بازه زمانی تعیین شده گزارش دهد، سیستم یک هشدار کلی صادر می کند.

بی سیم / وای فای

مانند تقریباً در تمام جنبه های زندگی، فناوری بی سیم و Wi-Fi راه خود را به فضای کنترل دسترسی باز کرده است. با توجه به این موضوع، بسیار مهم است که سازندگان توجه و تمرکز خود را به خوانندگانی در حال توسعه اختصاص دهند که بتوانند این فناوری را در خود جای دهند. در میان بسیاری از مسائل همراه که می تواند به طور بالقوه بر این روند تأثیر بگذارد، سطح ادغام با سیستم های سنتی PACS و نگرانی های ایمنی است. این موارد باید هنگام انتخاب، توصیه و استقرار دستگاه های بی سیم به دقت در نظر گرفته شوند.

از آنجایی که هیچ راه حل یکسانی برای همه نیازهای کنترل دسترسی وجود ندارد، فناوری های سیمی و بی سیم در آینده جایگاهی خواهند داشت. بنابراین، در نظر گرفتن اینکه چگونه فنآوریهای سیمی و بیسیم با یکدیگر ارتباط برقرار میکنند و/یا یکپارچه میشوند، به ویژه با توجه به رشد مدل BYOD (دستگاه خود را بیاورید) نیز مهم است.

موبایل/NFC

بسیاری از فناوریهای جدید که در نهایت دنیای کنترل دسترسی را تغییر میدهند، مستقیماً از دنیای مصرفکننده میآیند. به ویژه بخش تجارت خردهفروشی برنامههای فوقالعاده جالبی برای NFC و سایر دادههای مبتنی بر مکان پیدا کرده است. تغییر به سمت استفاده از این فناوری ها در حال حاضر در حال انجام است، و به رشد و تکامل خود ادامه خواهد داد به گونه ای که ما نمی توانیم پیش بینی کنیم. با این حال، پذیرش و تکامل زمان میبرد و به جای جهش به آبهای آزمایشنشده، برای یکپارچهکنندههای سیستمهای امنیتی و کاربران نهایی مهم است که بدانند اولین مأموریت کنترل دسترسی، حفظ امنیت افراد و اموال است. بنابراین، در حالی که نظارت بر تمام فناوریهای جدید و نوظهور برای تولیدکنندگان مهم است، مهمتر است که فقط آنهایی را دنبال کنیم که برای صنعت ما معنا دارند، بدون اینکه هدف اصلی کنترل دسترسی را فراموش کنیم.

ادغام با فناوری اطلاعات

برای کسانی که در فضای فناوری اطلاعات هستند، کنترل دسترسی به طور سنتی تعریف بسیار متفاوتی نسبت به دنیای امنیت فیزیکی دارد. با این حال، این دو عملکرد که زمانی توسط نهادهای جداگانه مدیریت می شدند، در حال ادغام و تبدیل شدن به یک رشته واحد هستند. برای کنترل دسترسی، شناخت اهمیت این روند بسیار مهم است و این تغییرات باید در اهداف تجاری شرکت ها گنجانده شود. دیگر صرفاً محافظت از دارایی های فیزیکی کافی نیست. نقش کنترل دسترسی کنترل دسترسی به تمام دارایی های با ارزش از جمله اطلاعات و سایر دارایی های مرتبط با فناوری اطلاعات است.

استانداردها

PSIA، ONVIF، انجمنهای صنعت امنیت و سایر ارگانها برای پیشبرد مفهوم استانداردهای فناوریهای امنیتی تلاش کردهاند و اینها اهداف بسیار مثبتی هستند. کار با دهها تولیدکننده برای ایجاد اجماع برای این استانداردها فرآیند پیچیدهای است، اما صنعت مطمئناً تشخیص میدهد که همکاری با یکدیگر برای دستیابی به این هدف به نفع کاربران نهایی است. استانداردهای کنترل دسترسی برنامه ریزی شده و نوظهور قطعاً در راه است و با اجرای آنها، کاربران نهایی از توانایی استفاده از فناوری ها و دستگاه های انتخابی خود برای ساختن یک سیستم دسترسی متناسب با نیازهای امنیتی، بودجه و سایر نیازهای خاص خود بهره مند خواهند شد.

همانطور که می بینید، مطمئناً تحولات هیجان انگیز و مثبت زیادی در فضای کنترل دسترسی وجود دارد. این پیشرفتها نحوه طراحی، استقرار و مدیریت سیستمهای کنترل دسترسی را تغییر میدهند، بنابراین برای فروشندگان و ادغامکنندگان بسیار مهم است که از این روندها آگاه باشند و درک خود را از این روند ایجاد کنند. این امر ضمن ارائه سیستم های بسیار پیشرفته به مشتریان خود که با پرداختن به نیازهای منحصر به فرد هر برنامه خاص، سطوح امنیتی را افزایش می دهد، فرصت های جدیدی را برای رشد سود آنها باز می کند.