9 pojawiających się trendów, które warto obserwować w kontroli dostępu

Jako dodatkowy bonus, ulepszone funkcje i funkcjonalność umożliwiają dealerom i integratorom dostarczanie klientom końcowym wysoce zaawansowanych systemów, które poprawiają bezpieczeństwo i przyczyniają się do celów operacyjnych, a jednocześnie mieszczą się w ramach napiętych budżetów, które stały się powszechne wśród organizacji wszelkiego rodzaju.

Obserwowanie rozwoju systemów kontroli dostępu jest ekscytujące i ważne jest, aby być na bieżąco z najnowszymi osiągnięciami. Aby pomóc w planowaniu przyszłości, przedstawiamy dziewięć trendów, które będą miały znaczący wpływ na przestrzeń kontroli dostępu.

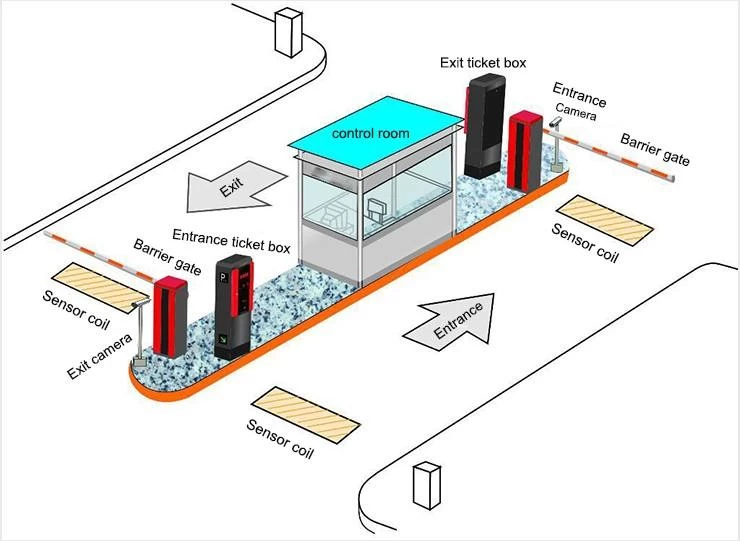

Systemy sieciowe

W nadchodzących latach systemy kontroli dostępu nie będą już dyskretne i oddzielone od innych źródeł danych, w tym systemów zabezpieczających i niezwiązanych z zabezpieczeniami. Zamiast tego, jako systemy sieciowe, będą dostarczać informacje i dane wywiadowcze w postaci danych, które mogą przyczynić się do powstania modelu analityki predykcyjnej, zwiększając w ten sposób zdolność branży do przejścia od bezpieczeństwa reaktywnego do proaktywnego.

Zintegrowane systemy zapewniają użytkownikom możliwość korzystania z pojedynczej platformy kontrolnej do monitorowania stanu obiektu lub lokalizacji i obejmują dane z monitoringu wideo, zarządzania wideo, zarządzania gośćmi, czasu i obecności, alarmów, fotoobrazowania, oznaczania, sterowania windami, kontroli budynku i wielu innych systemów. Dotyczy to wszystkich systemów opartych na protokole IP, w miarę dojrzewania Internetu rzeczy i opracowywania coraz potężniejszego oprogramowania do przetwarzania i analizowania ogromnej ilości generowanych danych.

Kompatybilność

Jednym z obszarów, w którym wyróżniają się kontrolery programowe i inne technologie, jest umożliwienie użytkownikom końcowym ochrony zarówno ich poprzednich, jak i przyszłych inwestycji w kontrolę dostępu. Rozwiązania te są kompatybilne wstecz, umożliwiając tworzenie najlepszych w swojej klasie systemów i ułatwiając ujednolicenie nowych lub istniejących instalacji.

Nowe wdrożenia wymagają czasu, a w miarę jak technologie kontroli dostępu stają się coraz solidniejsze i odgrywają coraz większą rolę w bezpieczeństwie i operacjach, upłyną długie okresy, w których istniejące i nowe rozwiązania będą musiały współistnieć. Z tego powodu istotne jest, aby nowe oprogramowanie i systemy były wstecznie kompatybilne z istniejącymi inwestycjami technologicznymi. Użytkownicy muszą mieć do dyspozycji wiele opcji, aby mieć pewność, że aktualizacje spełnią ich potrzeby w zakresie bezpieczeństwa, a jednocześnie mieszczą się w ramach ograniczeń budżetowych.

Niektórzy producenci kontroli dostępu porzucili możliwość uwzględnienia w nowym oprogramowaniu starszych kontrolerów i okablowania, co niestety sprawia, że wdrożenia typu „zgraj i zamień” są jedyną opcją dla ich użytkowników końcowych. Dobra wiadomość jest taka, że dostępne są technologie, które umożliwiają wykorzystanie istniejącej skrętki analogowej z protokołami 485 lub 422 wraz z zainstalowanymi czytnikami. Dzięki tym rozwiązaniom jedynymi urządzeniami, które wymagają wymiany, są sterowniki. W niektórych przypadkach zamiast wymieniać można je nawet przeprojektować, w związku z czym konieczna będzie wymiana jedynie scentralizowanego oprogramowania zainstalowanego na stacji czołowej. Rozpatrywane pojedynczo lub w grupie, te postępy technologiczne mogą skutkować dużymi oszczędnościami zarówno czasu, jak i pieniędzy, co sprawia, że dealerzy, integratorzy i użytkownicy końcowi są bardzo zadowoleni.

Zarządzana kontrola dostępu

Niektóre rozwiązania kontroli dostępu oparte na oprogramowaniu są również kluczem do przyszłego rozwoju biznesu z klientami posiadającymi starsze systemy. Rozwiązania dostępowe kompatybilne wstecz zapewniają zaawansowaną architekturę niezbędną do umożliwienia dealerom i integratorom oferowania kontroli dostępu jako usługi zarządzanej. Ta możliwość generowania stałych miesięcznych przychodów jest teraz możliwa dzięki funkcjonalności wielu klientów, która umożliwia zarządzanie i kontrolowanie wielu systemów za pośrednictwem jednego szkieletu, podobnie jak infrastruktura, którą można znaleźć w obiektach, w których mieści się wielu najemców.

Urządzenia

Nowe urządzenia sieciowe będą dostarczane w wersji wstępnie skonfigurowanej, co umożliwi łatwiejszą i wydajniejszą konfigurację systemu na miejscu, instalację aplikacji i dostosowywanie. Na przykład wbudowane funkcje pozwolą użytkownikom połączyć się z urządzeniem sieciowym poprzez uruchomienie skrótu z dowolnego komputera podłączonego do sieci LAN. To znacznie skróci czas instalacji, eliminując potrzebę wdrażania lub instalowania oprogramowania i serwerów.

Poza bezpieczeństwem

Systemy kontroli dostępu oparte na oprogramowaniu wprowadzają większy potencjał w zakresie wspierania operacji biznesowych, wykraczając poza konwencjonalną dziedzinę bezpieczeństwa fizycznego. Jednym z przykładów tego typu innowacyjnego zastosowania można zobaczyć w systemie szkolnym, który poszukiwał lepszego sposobu zarządzania ruchem uczniów pomiędzy dużą liczbą przenośnych sal lekcyjnych, które były używane podczas budowy nowego obiektu. Jednym z głównych problemów szkoły było korzystanie przez dzieci z toalet i innych obiektów znajdujących się w głównym budynku szkoły przez cały dzień zajęć szkolnych. Administratorzy poszukiwali sposobu skutecznego śledzenia ruchów uczniów, wykraczającego poza konwencjonalne stosowanie pisemnych przepustek do sali. Zamiast tego postanowiono wypuścić urządzenia zbliżeniowe do stosowania w czytnikach dostępu w klasach i przy wszystkich wejściach do głównego budynku szkoły. Umożliwia to monitorowanie lokalizacji uczniów, z ustaloną ilością czasu przeznaczonego na przejście z klasy do budynku głównego i z powrotem. Jeśli uczeń nie złoży sprawozdania w wyznaczonym terminie, system wyda ogólne ostrzeżenie.

Bezprzewodowe/Wi-Fi

Podobnie jak w niemal wszystkich dziedzinach życia, technologia bezprzewodowa i Wi-Fi wkracza do przestrzeni kontroli dostępu. Biorąc to pod uwagę, ważne jest, aby producenci poświęcili uwagę i skupili się na opracowywaniu czytników obsługujących tę technologię. Wśród wielu kwestii towarzyszących, które mogą potencjalnie wpłynąć na tę tendencję, znajduje się poziom integracji z tradycyjnymi systemami PACS oraz kwestie bezpieczeństwa. Należy je dokładnie rozważyć przy wyborze, rekomendowaniu i wdrażaniu urządzeń bezprzewodowych.

Ponieważ nie ma jednego rozwiązania pasującego do wszystkich potrzeb w zakresie kontroli dostępu, w przyszłości znajdą zastosowanie zarówno technologie przewodowe, jak i bezprzewodowe. Dlatego ważne jest również rozważenie, w jaki sposób technologie przewodowe i bezprzewodowe będą się ze sobą łączyć i/lub integrować, szczególnie biorąc pod uwagę rozwój modelu BYOD (przynieś własne urządzenie).

Komórka/NFC

Wiele nowych technologii, które ostatecznie zmienią kształt świata kontroli dostępu, pochodzi bezpośrednio ze świata konsumentów; zwłaszcza sektor handlu detalicznego znalazł kilka niezwykle interesujących zastosowań dla NFC i innych danych opartych na lokalizacji. Zmiana w kierunku wykorzystania tych technologii już trwa i będzie nadal rosnąć i ewoluować w sposób, którego nie jesteśmy w stanie przewidzieć. Przyjęcie i ewolucja wymagają jednak czasu i zamiast wskakiwać na niesprawdzone wody, ważne jest, aby integratorzy systemów bezpieczeństwa i użytkownicy końcowi zdali sobie sprawę, że pierwszą misją kontroli dostępu jest zapewnienie bezpieczeństwa ludzi i mienia. Dlatego też, chociaż dla producentów ważne jest monitorowanie wszystkich dostępnych nowych i pojawiających się technologii, jeszcze ważniejsze jest, abyśmy rozwijali tylko te, które mają sens dla naszej branży, nie tracąc z pola widzenia głównego celu, jakim jest kontrola dostępu.

Połączenie z IT

Dla osób pracujących w branży IT kontrola dostępu ma tradycyjnie zupełnie inną definicję niż w świecie bezpieczeństwa fizycznego. Jednak te dwie funkcje, którymi kiedyś zarządzały odrębne podmioty, łączą się i stają się jedną dyscypliną. W przypadku kontroli dostępu kluczowe jest rozpoznanie wagi tego trendu, a zmiany te muszą zostać uwzględnione w celach biznesowych firm. Nie wystarczy już zwykła ochrona aktywów fizycznych; Rolą kontroli dostępu jest kontrolowanie dostępu do wszystkich wartościowych aktywów, w tym informacji i innych aktywów związanych z IT.

Standardy

PSIA, ONVIF, stowarzyszenia branży zabezpieczeń i inne organy pracowały nad rozwinięciem koncepcji standardów technologii bezpieczeństwa i są to niezwykle pozytywne cele. Współpraca z dziesiątkami producentów w celu wypracowania konsensusu w sprawie tych norm jest złożonym procesem, ale branża z pewnością zdaje sobie sprawę, że w najlepszym interesie użytkowników końcowych leży wspólna praca nad osiągnięciem tego celu. Planowane i powstające standardy kontroli dostępu z pewnością nadejdą, a po ich wdrożeniu użytkownicy końcowi skorzystają z możliwości wykorzystania wybranych przez siebie technologii i urządzeń do zbudowania systemu dostępu odpowiadającego ich konkretnym potrzebom w zakresie bezpieczeństwa, budżetowym i innym.

Jak widać, w obszarze kontroli dostępu z pewnością nastąpi wiele ekscytujących i pozytywnych zmian. Zmiany te zmienią sposób projektowania, wdrażania i zarządzania systemami kontroli dostępu, dlatego niezwykle ważne jest, aby dealerzy i integratorzy byli świadomi tych trendów i budowali swoje zrozumienie tych trendów. Otworzy to nowe możliwości zwiększania zysków, zapewniając jednocześnie klientom wysoce zaawansowane systemy, które zwiększają poziom bezpieczeństwa, uwzględniając unikalne wymagania każdej konkretnej aplikacji.