9 нових тенденцій, на які слід звернути увагу в контролі доступу

Як додатковий бонус, розширені функції та функціональні можливості дозволяють дилерам та інтеграторам надавати своїм клієнтам кінцевих користувачів передові системи, які покращують безпеку та сприяють досягненню операційних цілей, а також вписуються в обмежені бюджети, які стали звичним явищем для організацій усіх типів.

Спостерігати за розвитком систем контролю доступу цікаво, і важливо бути в курсі останніх подій. Щоб допомогти спланувати майбутнє, ось дев’ять тенденцій, які матимуть значний вплив на простір контролю доступу.

Мережеві системи

У найближчі роки системи контролю доступу більше не будуть залишатися окремими та відокремленими від інших джерел даних, включаючи системи безпеки та небезпечні. Натомість, будучи мережевими системами, вони надаватимуть інформацію та розвідувальні дані у формі даних, які можуть сприяти створенню моделі прогнозної аналітики, сприяючи таким чином здатності галузі переходити від реактивної безпеки до проактивної.

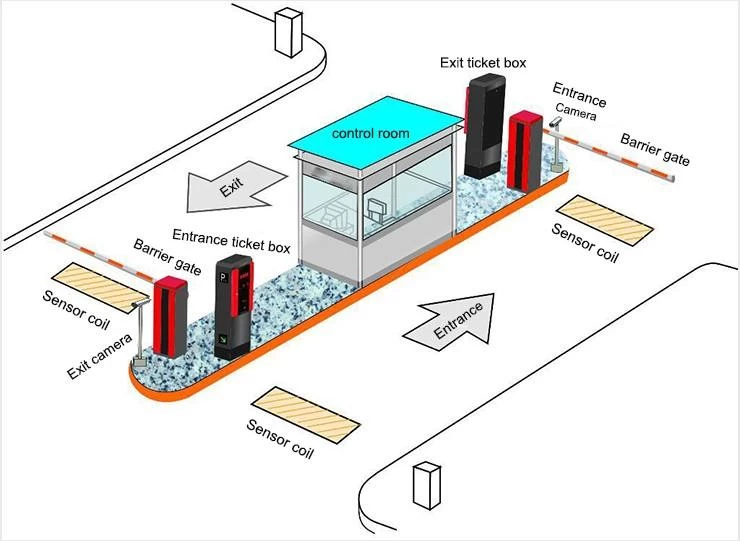

Інтегровані системи надають користувачам можливість використовувати єдину платформу керування для моніторингу стану об’єкта чи місця та включають дані з відеоспостереження, керування відео, керування відвідувачами, обліку робочого часу та відвідуваності, сигналізації, фотозображення, бейджів, керування ліфтами, управління будівлею та багатьох інших систем. Це справедливо для всіх систем на основі IP, оскільки Інтернет речей розвивається та розробляється все більш потужне програмне забезпечення для обробки та аналізу величезної кількості згенерованих даних.

Сумісність

Однією з областей, де програмні контролери та інші технології сяють, є можливість кінцевим користувачам захистити свої попередні та майбутні інвестиції в контроль доступу. Ці рішення мають зворотну сумісність, створюючи найкращі у своєму класі системи та спрощуючи уніфікацію нових або існуючих установок.

Нові впровадження потребують часу, і оскільки технології контролю доступу стають більш надійними та відіграють більшу роль у безпеці та роботі, будуть тривалі періоди часу, коли існуючі та нові рішення повинні співіснувати. З цієї причини важливо, щоб нове програмне забезпечення та системи були зворотно сумісними з існуючими інвестиціями в технології. Користувачі повинні мати кілька доступних варіантів, щоб переконатися, що оновлення відповідають їхнім потребам безпеки, а також вписуються в бюджетні обмеження.

Деякі виробники засобів контролю доступу відмовилися від цієї можливості, щоб пристосувати застарілі контролери та електропроводку до свого нового програмного забезпечення, що, на жаль, робить копіювання та заміну розгортань єдиним варіантом для їхніх кінцевих користувачів. Хороша новина полягає в тому, що існують доступні технології, які дозволяють використовувати існуючу аналогову виту пару з протоколами 485 або 422 разом із встановленими зчитувачами. За допомогою цих рішень єдині пристрої, які потребують заміни, це контролери. У деяких випадках їх можна навіть переробити, а не замінити, тому потрібно буде замінити лише централізоване програмне забезпечення, встановлене на головній частині. Ці технологічні досягнення, взяті окремо чи разом, можуть значно заощадити час і гроші, що робить дилерів, інтеграторів і кінцевих користувачів дуже задоволеними.

Керований контроль доступу

Деякі програмні рішення контролю доступу також є ключем до майбутнього розвитку бізнесу з клієнтами, які володіють старішими системами. Рішення доступу зі зворотною сумісністю забезпечують розширену архітектуру, необхідну для того, щоб дилери та інтегратори могли пропонувати контроль доступу як керовану послугу. Ця можливість генерувати регулярний щомісячний дохід тепер можлива завдяки функціональності кількох клієнтів, яка здатна керувати кількома системами та контролювати їх через одну магістраль, схожу на інфраструктуру, яку можна знайти на об’єктах, де проживає кілька орендарів.

Побутова техніка

Нові мережеві пристрої будуть попередньо налаштовані для простішого та ефективнішого налаштування системи на місці, встановлення додатків і налаштування. Наприклад, вбудовані можливості дозволять користувачам підключатися до мережевого пристрою, запускаючи ярлик з будь-якого ПК, підключеного до локальної мережі. Це значно скоротить час інсталяції, усуваючи необхідність розгортати або інсталювати програмне забезпечення та сервери.

За межами безпеки

Системи контролю доступу на основі програмного забезпечення мають більший потенціал для сприяння бізнес-операціям, виходячи за межі звичайної сфери фізичної безпеки. Одним із прикладів інноваційного застосування цього типу є шкільна система, яка шукала кращий спосіб управління рухом учнів між великою кількістю портативних класів, які використовувалися під час будівництва нового приміщення. Однією з головних проблем школи було те, що діти користуються туалетами та іншими зручностями, які були розташовані в головній будівлі школи протягом навчального дня. Адміністратори шукали спосіб ефективного відстеження студентських переміщень, щоб вийти за рамки традиційного використання письмових перепусток. Натомість вирішили випустити безконтактні пристрої для використання в зчитувачах доступу в класах і на всіх входах до основної будівлі школи. Це дає змогу відстежувати місцезнаходження студентів із заздалегідь визначеним часом, який відводиться на прохід від класу до головного корпусу та назад. Якщо студент не звітує протягом відведеного часу, система видає загальне сповіщення.

Бездротовий/Wi-Fi

Як і майже в усіх сферах життя, технології бездротового зв’язку та Wi-Fi поступово просуваються у простір контролю доступу. Зважаючи на це, життєво важливо, щоб виробники приділяли увагу та зосереджувалися на розробці зчитувачів, які можуть використовувати цю технологію. Серед багатьох супутніх проблем, які потенційно можуть вплинути на цю тенденцію, є рівень інтеграції з традиційними системами PACS і питання безпеки. Це необхідно ретельно враховувати при виборі, рекомендації та розгортанні бездротових пристроїв.

Оскільки не існує універсального рішення для всіх потреб контролю доступу, дротові та бездротові технології знайдуть місце в майбутньому. Тому також важливо враховувати, як дротові та бездротові технології будуть взаємодіяти та/або інтегруватися, особливо враховуючи зростання моделі BYOD (принесіть свій власний пристрій).

Мобільний/NFC

Багато нових технологій, які остаточно змінять світ контролю доступу, походять безпосередньо зі світу споживачів; Зокрема, сектор роздрібної торгівлі знайшов кілька неймовірно цікавих застосувань для NFC та інших даних на основі місцезнаходження. Перехід до використання цих технологій уже відбувається, і він продовжуватиме рости та розвиватися у спосіб, який ми не можемо передбачити. Однак адаптація та еволюція потребують часу, і замість того, щоб кидатися в неперевірені води, важливо, щоб інтегратори систем безпеки та кінцеві користувачі усвідомлювали, що перша місія контролю доступу полягає в тому, щоб забезпечити безпеку людей і власності. Тому, незважаючи на те, що для виробників важливо стежити за всіма доступними новими технологіями, ще важливіше, щоб ми використовували лише ті, які мають сенс для нашої галузі, не випускаючи з уваги головну мету контролю доступу.

Злиття з IT

Для тих, хто працює в ІТ-просторі, контроль доступу традиційно мав зовсім інше визначення, ніж у світі фізичної безпеки. Однак ці дві функції, якими колись керували окремі організації, зливаються і стають єдиною дисципліною. Для контролю доступу вирішальне значення має усвідомлення важливості цієї тенденції, і ці зміни мають бути включені в бізнес-цілі компаній. Більше недостатньо просто захистити фізичні активи; роль контролю доступу полягає в тому, щоб контролювати доступ до всіх цінних активів, включаючи інформацію та інші активи, пов’язані з ІТ.

Стандарти

PSIA, ONVIF, галузеві асоціації безпеки та інші організації працювали над розвитком поняття стандартів для технологій безпеки, і це надзвичайно позитивні цілі. Співпраця з десятками виробників для досягнення консенсусу щодо цих стандартів є складним процесом, але галузь, безумовно, визнає, що в інтересах кінцевих користувачів працювати разом для досягнення цієї мети. Заплановані та нові стандарти контролю доступу, безумовно, з’являться, і в міру їх впровадження кінцеві користувачі отримають вигоду від можливості використовувати технології та пристрої за власним вибором для створення системи доступу, яка відповідає їхнім конкретним вимогам безпеки, бюджету та іншим потребам.

Як бачите, у сфері контролю доступу, безумовно, є багато цікавих і позитивних змін. Ці розробки змінять спосіб проектування, розгортання та управління системами контролю доступу, тому для дилерів та інтеграторів вкрай важливо знати про ці тенденції та розуміти їх. Це відкриє нові можливості для збільшення прибутку, одночасно надаючи своїм клієнтам передові системи, які підвищують рівень безпеки, задовольняючи унікальні вимоги кожної конкретної програми.