Navegando por lo invisible: el debate sobre el control personal de la tecnología RFID

Subtítulo: A medida que los chips RFID se vuelven omnipresentes en tarjetas, pasaportes y artículos cotidianos, se intensifican los debates sobre privacidad, seguridad y contramedidas individuales.

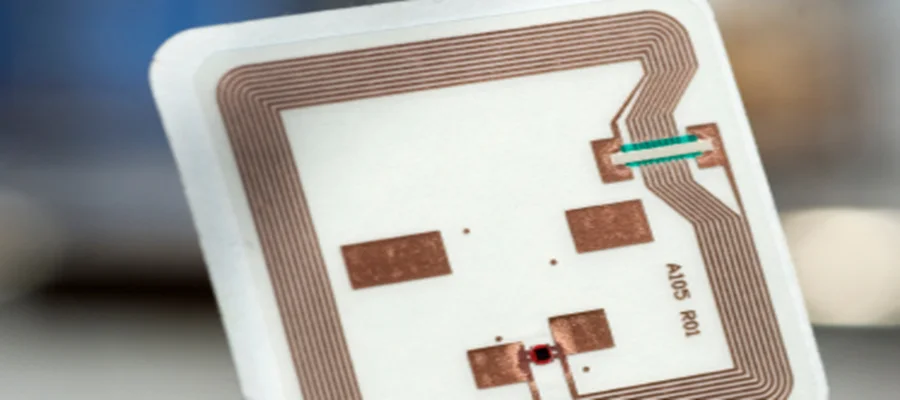

El pequeño y sencillo chip de identificación por radiofrecuencia (RFID) está entretejido en el tejido de la vida moderna. Desde permitir transacciones rápidas de tocar y pagar y brindar acceso seguro a edificios, hasta rastrear inventario e incorporarlo en pasaportes, su utilidad es enorme. Sin embargo, su presencia omnipresente y a menudo invisible ha provocado una conversación paralela sobre la privacidad personal y hasta qué punto los individuos pueden (o deben) controlar estos dispositivos.

Este debate suele centrarse en la búsqueda de métodos para bloquear o desactivar los chips RFID. La terminología utilizada, como "bloquear y matar", subraya el deseo de un control personal absoluto sobre las interacciones digitales.

Por un lado, la capacidad de bloquear Las señales RFID son ampliamente reconocidas como una garantía legítima de privacidad. Esto normalmente se logra mediante los principios de la jaula de Faraday. Productos como carteras blindadas, fundas para pasaportes e incluso soluciones de bricolaje que utilizan papel de aluminio crean una barrera metálica que evita que las ondas de radio lleguen al chip, haciéndolo invisible para los escáneres. Los expertos en seguridad recomiendan esta precaución para evitar el "skimming", donde lectores no autorizados recopilan datos en secreto de chips cercanos.

el concepto de matando un chip, sin embargo, se aventura en un territorio más polémico. La destrucción permanente de un chip RFID, a menudo enviando un pulso electromagnético (EMP) de alto voltaje a través de un potente dispositivo portátil o dañándolo físicamente, es irreversible. Si bien es técnicamente factible, esta acción suele ser ilegal, viola los términos de servicio y destruye la funcionalidad del elemento. Desactivar el chip de una tarjeta de crédito anula su contrato, "matar" el chip de un pasaporte puede invalidar el documento y la manipulación de etiquetas de seguridad minoristas constituye un robo.

"El discurso no trata realmente de destrucción", explica la Dra. Elena Reed, especialista en ética de la ciberseguridad. "Es un síntoma de una ansiedad más profunda. Las personas sienten que sus pertenencias (y, por extensión, sus datos) ya no son completamente suyas. La conversación sobre "matar" chips es una reacción visceral a una pérdida percibida de autonomía".

Las industrias legítimas también emplean mecanismos de "matanza". Los minoristas desactivan las etiquetas RFID al momento de pagar para evitar falsas alarmas. Las bibliotecas desactivan las etiquetas en los libros prestados. En estos contextos, la desactivación es una parte controlada y autorizada de la conclusión de una transacción.

El panorama legal es claro: si bien el uso de una funda protectora es su derecho, la destrucción activa de chips incrustados en propiedades que no son de su propiedad (como una identificación de empresa, un llavero de un automóvil alquilado o un pasaporte gubernamental) puede tener consecuencias legales graves, incluidos cargos de vandalismo o destrucción de propiedad.

A medida que la tecnología RFID continúa evolucionando, integrándose en más dispositivos personales e incluso implantes médicos, el diálogo está cambiando. La atención se está moviendo desde contramedidas individuales radicales hacia soluciones sistémicas: estándares de cifrado más estrictos, regulaciones claras sobre la recopilación de datos, leyes de "derecho a saber" sobre chips integrados y el desarrollo de protocolos de chips controlados por el usuario que pueden activarse o desactivarse con permiso.

En última instancia, la pregunta que plantea la búsqueda de formas de "bloquear y eliminar" la RFID tiene menos que ver con procedimientos técnicos y más con una negociación social fundamental: en un mundo cada vez más interconectado, ¿dónde termina el acceso corporativo y gubernamental, y dónde comienza la soberanía digital personal? La respuesta probablemente no se encontrará en los bloqueadores de señales, sino en las políticas, el diseño transparente y la capacidad de elección del consumidor.