Navigare nell'invisibile: il dibattito sul controllo personale della tecnologia RFID

Sottotitolo: Man mano che i chip RFID diventano onnipresenti nelle carte, nei passaporti e negli oggetti di uso quotidiano, le discussioni su privacy, sicurezza e contromisure individuali si intensificano.

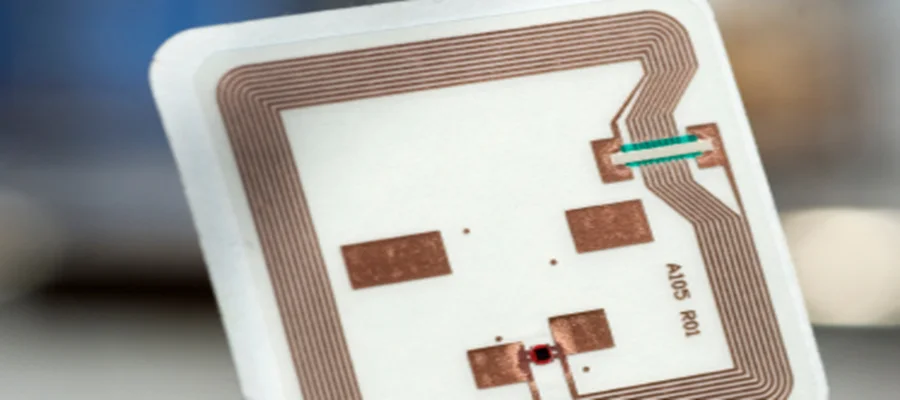

Il minuscolo e senza pretese chip di identificazione a radiofrequenza (RFID) è intrecciato nel tessuto della vita moderna. Dall'abilitazione di transazioni tap-and-pay rapide all'accesso sicuro agli edifici, al monitoraggio dell'inventario e all'inclusione nei passaporti, la sua utilità è vasta. Tuttavia, la sua presenza pervasiva e spesso invisibile ha innescato un dibattito parallelo sulla privacy personale e sulla misura in cui gli individui possono, o dovrebbero, controllare questi dispositivi.

Questo dibattito è spesso incentrato sulla ricerca di metodi per bloccare o disattivare i chip RFID. La terminologia utilizzata, come "blocca e uccidi", sottolinea il desiderio di un controllo personale assoluto sulle interazioni digitali.

Da un lato la capacità di farlo blocco I segnali RFID sono ampiamente riconosciuti come una legittima tutela della privacy. Ciò viene generalmente ottenuto attraverso i principi della gabbia di Faraday. Prodotti come portafogli schermati, custodie per passaporti e persino soluzioni fai-da-te che utilizzano fogli di alluminio creano una barriera metallica che impedisce alle onde radio di raggiungere il chip, rendendolo di fatto invisibile agli scanner. Questa precauzione è consigliata dagli esperti di sicurezza per prevenire lo "skimming", in cui lettori non autorizzati raccolgono segretamente dati dai chip vicini.

Il concetto di uccidendo un chip, tuttavia, si avventura in un territorio più controverso. Distruggere permanentemente un chip RFID, spesso fornendo un impulso elettromagnetico ad alta tensione (EMP) attraverso un potente dispositivo portatile o danneggiandolo fisicamente, è irreversibile. Sebbene tecnicamente fattibile, questa azione è spesso illegale, viola i termini di servizio e distrugge la funzionalità dell'articolo. Disabilitare il chip di una carta di credito ne annulla il contratto, "uccidere" un chip del passaporto può invalidare il documento e la manomissione delle etichette di sicurezza della vendita al dettaglio costituisce un furto.

"Il discorso non riguarda realmente la distruzione", spiega la dottoressa Elena Reed, esperta di etica della sicurezza informatica. "È un sintomo di un'ansia più profonda. Le persone sentono che le loro cose e, per estensione, i loro dati, non sono più completamente loro. Il discorso sull'"uccisione" dei chip è una reazione viscerale a una percepita perdita di autonomia."

Anche le industrie legittime utilizzano meccanismi di “uccisione”. I rivenditori disattivano i tag RFID alla cassa per evitare falsi allarmi. Le biblioteche disabilitano i tag nei libri presi in prestito. In questi contesti la disattivazione è una parte controllata e autorizzata della conclusione di una transazione.

Il panorama legale è chiaro: anche se usare una custodia protettiva è un tuo diritto, distruggere attivamente i chip incorporati in proprietà che non possiedi completamente (come un documento d'identità aziendale, il portachiavi di un'auto noleggiata o un passaporto governativo) può portare a gravi conseguenze legali, comprese accuse di vandalismo o distruzione di proprietà.

Poiché la tecnologia RFID continua ad evolversi, integrandosi in un numero maggiore di dispositivi personali e persino in impianti medici, il dialogo sta cambiando. L’attenzione si sta spostando da contromisure individuali radicali verso soluzioni sistemiche: standard di crittografia più forti, norme chiare sulla raccolta dei dati, leggi sul “diritto di sapere” sui chip incorporati e lo sviluppo di protocolli di chip controllati dall’utente che possono essere attivati o disattivati con autorizzazione.

In definitiva, la domanda posta dalla ricerca di modi per “bloccare e uccidere” l’RFID riguarda meno le modalità tecniche e più una negoziazione sociale fondamentale: in un mondo sempre più interconnesso, dove finisce l’accesso aziendale e governativo e dove inizia la sovranità digitale personale? La risposta probabilmente non si troverà nei disturbatori di segnale, ma nella politica, nella progettazione trasparente e nella possibilità di scelta dei consumatori.