Navigieren im Unsichtbaren: Die Debatte über die persönliche Kontrolle der RFID-Technologie

Untertitel: Da RFID-Chips in Karten, Pässen und Alltagsgegenständen allgegenwärtig werden, intensivieren sich die Diskussionen über Datenschutz, Sicherheit und individuelle Gegenmaßnahmen.

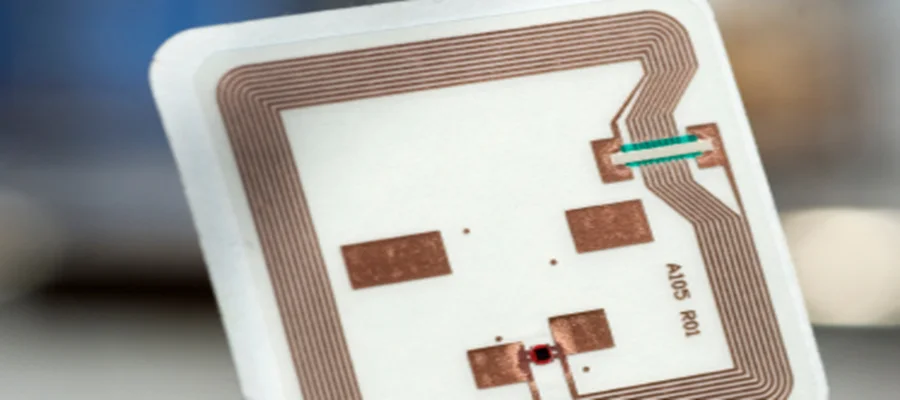

Der winzige, unscheinbare RFID-Chip (Radio-Frequency Identification) ist fester Bestandteil des modernen Lebens. Von der Ermöglichung schneller Tap-and-Pay-Transaktionen über den sicheren Zugang zu Gebäuden bis hin zur Bestandsverfolgung und Einbettung in Reisepässe ist der Nutzen enorm. Allerdings hat seine allgegenwärtige und oft unsichtbare Präsenz eine parallele Diskussion über die Privatsphäre und das Ausmaß ausgelöst, in dem Einzelpersonen diese Geräte kontrollieren können – oder sollten.

Im Mittelpunkt dieser Debatte steht häufig die Suche nach Möglichkeiten, RFID-Chips zu blockierenieren oder zu deaktivieren. Die verwendete Terminologie wie „Block & Kill“ unterstreicht den Wunsch nach absoluter persönlicher Kontrolle über digitale Interaktionen.

Einerseits die Fähigkeit dazu block RFID-Signale werden allgemein als legitimer Schutz der Privatsphäre anerkannt. Dies wird typischerweise durch die Prinzipien des Faradayschen Käfigs erreicht. Produkte wie abgeschirmte Geldbörsen, Reisepasshüllen und sogar DIY-Lösungen mit Aluminiumfolie bilden eine metallische Barriere, die verhindert, dass Funkwellen den Chip erreichen und ihn so für Scanner unsichtbar machen. Diese Vorsichtsmaßnahme wird von Sicherheitsexperten empfohlen, um „Skimming“ zu verhindern, bei dem unbefugte Leser heimlich Daten von in der Nähe befindlichen Chips sammeln.

Das Konzept von töten Ein Chip betritt jedoch umstritteneres Terrain. Die dauerhafte Zerstörung eines RFID-Chips, häufig durch die Abgabe eines elektromagnetischen Hochspannungsimpulses (EMP) über ein leistungsstarkes Handgerät oder durch physische Beschädigung, ist irreversibel. Obwohl diese Aktion technisch machbar ist, ist sie oft illegal, verstößt gegen die Nutzungsbedingungen und zerstört die Funktionalität des Artikels. Das Deaktivieren eines Kreditkartenchips führt zum Erlöschen des Vertrags, das „Töten“ eines Passchips kann das Dokument ungültig machen und die Manipulation von Sicherheitsetiketten im Einzelhandel stellt einen Diebstahl dar.

„Bei dem Diskurs geht es nicht wirklich um Zerstörung“, erklärt Dr. Elena Reed, Ethikerin für Cybersicherheit. „Es ist ein Symptom einer tieferen Angst. Die Menschen haben das Gefühl, dass ihr Eigentum – und damit auch ihre Daten – nicht mehr ganz ihr Eigentum ist. Die Diskussion über das „Töten“ von Chips ist eine gefühlsmäßige Reaktion auf einen wahrgenommenen Verlust der Autonomie.“

Auch legitime Industrien nutzen „Tötungs“-Mechanismen. Einzelhändler deaktivieren RFID-Tags an der Kasse, um Fehlalarmen vorzubeugen. Bibliotheken deaktivieren Tags in ausgeliehenen Büchern. In diesen Kontexten ist die Deaktivierung ein kontrollierter, autorisierter Teil des Abschlusses einer Transaktion.

Die rechtliche Situation ist klar: Während die Verwendung einer Schutzhülle Ihr Recht ist, kann die aktive Zerstörung von Chips, die in Eigentum eingebettet sind, das Ihnen nicht vollständig gehört (z. B. ein Firmenausweis, ein Schlüsselanhänger eines geleasten Autos oder ein Regierungspass), schwerwiegende rechtliche Konsequenzen nach sich ziehen, einschließlich Anklagen wegen Vandalismus oder Zerstörung von Eigentum.

Da sich die RFID-Technologie ständig weiterentwickelt und in immer mehr persönliche Geräte und sogar medizinische Implantate integriert wird, verändert sich der Dialog. Der Schwerpunkt verlagert sich von radikalen individuellen Gegenmaßnahmen hin zu systemischen Lösungen: strengere Verschlüsselungsstandards, klare Vorschriften zur Datenerfassung, „Right to Know“-Gesetze über eingebettete Chips und die Entwicklung benutzergesteuerter Chipprotokolle, die mit Erlaubnis ein- oder ausgeschaltet werden können.

Letztendlich geht es bei der Suche nach Möglichkeiten, RFID zu „blockieren und zu töten“, weniger um die technische Vorgehensweise als vielmehr um eine grundlegende gesellschaftliche Aushandlung: Wo endet in einer zunehmend vernetzten Welt der Unternehmens- und Regierungszugriff und wo beginnt die persönliche digitale Souveränität? Die Antwort wird wahrscheinlich nicht in Signalstörsendern zu finden sein, sondern in Richtlinien, transparentem Design und mehr Wahlmöglichkeiten für Verbraucher.