Naviguer dans l'invisible : le débat sur le contrôle personnel de la technologie RFID

Sous-titre : Alors que les puces RFID deviennent omniprésentes dans les cartes, les passeports et les objets du quotidien, les discussions sur la confidentialité, la sécurité et les contre-mesures individuelles s'intensifient.

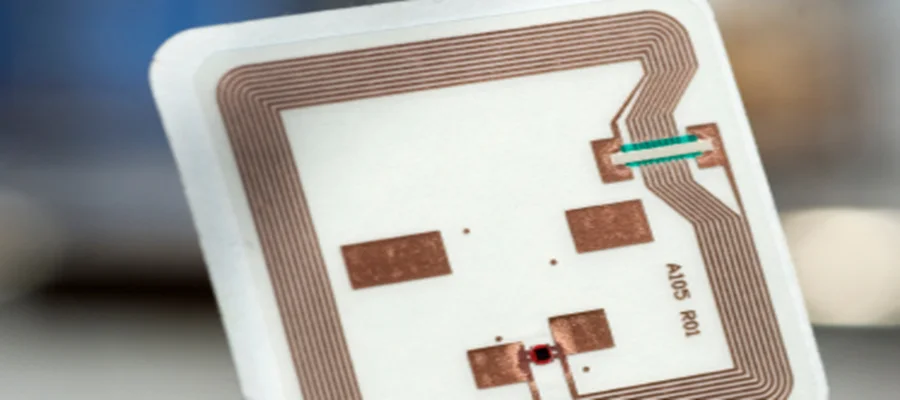

La minuscule et modeste puce d’identification par radiofréquence (RFID) est intégrée au tissu de la vie moderne. Qu'il s'agisse de permettre des transactions rapides par clic et de fournir un accès sécurisé aux bâtiments, au suivi des stocks et à l'intégration dans les passeports, son utilité est vaste. Cependant, sa présence omniprésente et souvent invisible a déclenché un débat parallèle sur la vie privée et la mesure dans laquelle les individus peuvent – ou devraient – contrôler ces appareils.

Ce débat tourne souvent autour de la recherche de méthodes permettant de bloquer ou de désactiver les puces RFID. La terminologie utilisée, telle que « bloquer & kill », souligne un désir de contrôle personnel absolu sur les interactions numériques.

D'une part, la capacité de block Les signaux RFID sont largement reconnus comme une protection légitime de la vie privée. Ceci est généralement réalisé grâce aux principes de la cage de Faraday. Des produits tels que des portefeuilles blindés, des pochettes de passeport et même des solutions de bricolage utilisant du papier d'aluminium créent une barrière métallique qui empêche les ondes radio d'atteindre la puce, la rendant ainsi invisible aux scanners. Cette précaution est recommandée par les experts en sécurité pour éviter le « skimming », où des lecteurs non autorisés récoltent secrètement des données sur des puces à proximité.

La notion de tuer une puce, cependant, s’aventure dans un territoire plus controversé. La destruction permanente d'une puce RFID, souvent en délivrant une impulsion électromagnétique (EMP) à haute tension via un appareil portable puissant ou en l'endommageant physiquement, est irréversible. Bien que techniquement réalisable, cette action est souvent illégale, viole les conditions de service et détruit la fonctionnalité de l'élément. La désactivation d'une puce de carte de crédit annule son contrat, « tuer » une puce de passeport peut invalider le document et la falsification des étiquettes de sécurité d'un détaillant constitue un vol.

"Le discours ne porte pas vraiment sur la destruction", explique le Dr Elena Reed, éthicienne en cybersécurité. "C'est le symptôme d'une anxiété plus profonde. Les gens ont l'impression que leurs biens - et par extension, leurs données - ne leur appartiennent plus entièrement. Le discours sur le fait de "tuer" les puces est une réaction viscérale à une perception de perte d'autonomie."

Les industries légitimes emploient également des mécanismes de « mise à mort ». Les détaillants désactivent les étiquettes RFID à la caisse pour éviter les fausses alarmes. Les bibliothèques désactivent les balises dans les livres empruntés. Dans ces contextes, la désactivation est une partie contrôlée et autorisée de la conclusion d'une transaction.

Le paysage juridique est clair : même si l'utilisation d'une pochette de protection est votre droit, la destruction active des puces intégrées dans des biens que vous ne possédez pas entièrement (comme une pièce d'identité d'entreprise, un porte-clés de voiture de location ou un passeport gouvernemental) peut entraîner de graves conséquences juridiques, notamment des accusations de vandalisme ou de destruction de biens.

À mesure que la technologie RFID continue d’évoluer, s’intégrant à davantage d’appareils personnels et même à des implants médicaux, le dialogue évolue. L'accent est désormais mis sur des contre-mesures individuelles radicales vers des solutions systémiques : des normes de cryptage plus strictes, des réglementations claires sur la collecte de données, des lois sur le "droit de savoir" sur les puces intégrées et le développement de protocoles de puces contrôlés par l'utilisateur qui peuvent être activés ou désactivés avec autorisation.

En fin de compte, la question posée par la recherche de moyens de « bloquer et tuer » la RFID concerne moins la procédure technique que la négociation sociétale fondamentale : dans un monde de plus en plus interconnecté, où s'arrête l'accès des entreprises et des gouvernements, et où commence la souveraineté numérique personnelle ? La réponse ne se trouvera probablement pas dans les brouilleurs de signaux, mais dans une politique, une conception transparente et un choix plus libre pour le consommateur.